Buongiorno a tutti e ben tornati!

Nello scorso articolo ci eravamo fermati a quota 3 consigli, vediamo ora quali altre strategie possiamo adottare per tenere al sicuro la nostra azienda:

4) È stato nominato un referente che sia responsabile per il coordinamento delle attività di gestione e di protezione delle informazioni e dei sistemi informatici;

5) Sono identificate e rispettate le leggi e/o i regolamenti con rilevanza in tema di Cybersecurity che risultino applicabili per l’azienda;

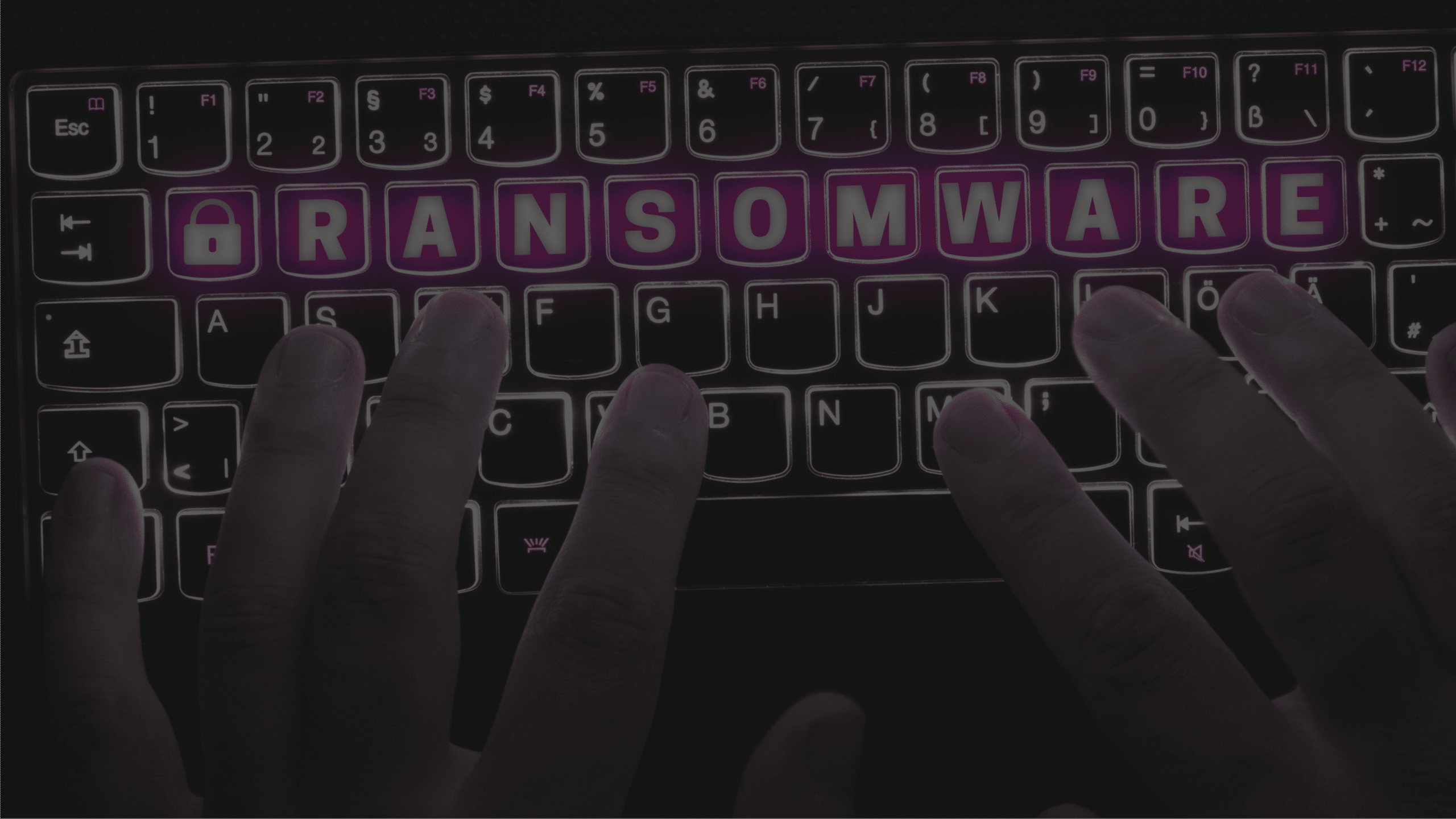

6) Tutti i dispositivi che lo consentono sono dotati di software di protezione (antivirus, antimalware, ecc..) regolarmente aggiornati;

7) Le password sono diverse per ogni account, della complessità adeguata e viene valutato l’utilizzo dei sistemi di autenticazione più sicuri offerti dal provider del servizio (es. autenticazione a due fattori);

8) Il personale autorizzato all’accesso, remoto o locale, ai servizi informatici dispone di utenze personali non condivise con altri. L’accesso è opportunamente protetto (cioè secondo gli stringenti criteri relativi alla cybersecurity) e i vecchi account non più utilizzati sono disattivati;

9) Ogni utente può accedere solo alle informazioni e ai sistemi di cui necessita e/o di sua competenza;

10) Il personale è adeguatamente sensibilizzato e formato sui rischi di Cybersecurity e sulle pratiche da adottare per l’impiego sicuro degli strumenti aziendali (es. riconoscere allegati e-mail, utilizzare solo software autorizzato, …). I vertici aziendali hanno cura di predisporre per tutto il personale aziendale la formazione necessaria a fornire almeno le nozioni basilari di sicurezza;

11) La configurazione iniziale di tutti i sistemi e dispositivi è svolta da personale esperto, responsabile per la configurazione sicura degli stessi. Le credenziali di accesso di default sono sempre sostituite;

12) Sono eseguiti periodicamente backup delle informazioni e dei dati critici per l’azienda (identificati al controllo 3). I backup sono conservati in modo sicuro e verificati periodicamente;

13) Le reti e i sistemi sono protetti da accessi non autorizzati attraverso strumenti specifici (es: Firewall e altri dispositivi/software anti-intrusione);

14) In caso di incidente (es. venga rilevato un attacco o un malware) vengono informati i responsabili della cybersecurity e i sistemi vengono messi in sicurezza da personale esperto;

15) Tutti i software in uso (inclusi i firmware) sono aggiornati all’ultima versione consigliata dal produttore. I dispositivi o i software obsoleti e non più aggiornabili sono dismessi.

Spero di avervi dato dei suggerimenti utili almeno per farvi capire se la vostra azienda è adeguatamente protetta. Contattatemi per approfondire questo tema, la cybersecurity non è mai troppa!

Non perdetevi il prossimo articolo in cui parleremo dell’IT Assessment, utile strumento per mettere alla prova le difese della vostra azienda ed evidenziare eventuali criticità. A presto!

Angelo De Bari

Sales Specialist Infrastruttura, Cloud & Security – smeup

My LinkedIn Profile

Naviga per categoria:

Seleziona una categoria d’interesse dal nostro magazine